Secondo una ricerca di Netcraft circa il 14% dei certificati SSL utilizzano firme MD5.

Secondo una ricerca di Netcraft circa il 14% dei certificati SSL utilizzano firme MD5.

È stato dimostrato che questo algoritmo può essere sfruttato, grazie ad una tecnica chiamata hash collision, per produrre un falso certificato firmato da certificate authority fidate.

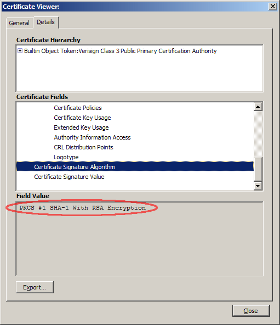

Tutto quel che dovete fare è controllare che il vostro certificato sia firmato con SHA1, anziché MD5. Dal browser è molto semplice controllare, basta aprire la pagina del certificato, cercare la voce “Signature Algorithm” e controllare che contenga SHA1.

Nel caso vogliate controllare più siti o abbiate a disposizione un sistema unixlike potrebbe essere più semplice sfruttare un semplice script che utilizza openssl:

#!/bin/sh

echo "HEAD / HTTP/1.0

Host: $1:443

EOT

" \

| openssl s_client -connect $1:443 2>&1 \

| sed -n '/-----BEGIN CERTIFICATE-----/,/-----END CERTIFICATE-----/p' \

| openssl x509 -noout -text -certopt no_signame \

| grep 'Signature Algorithm:'

Lanciatelo passando come parametro il dominio da controllare e non vi resta che aggiornare i certificati che utilizzano MD5.

Via | HostingFu